Hace algunos días formulaba en esta misma bitácora una pregunta sobre si las organizaciones y empresas estaban preparadas para cumplir con el reglamento europeo de protección de datos personales, el denominado GDPR (General Data Protection Regulation) cuyo plazo de transposición finaliza el 25 de mayo de 2018. En esta misma línea hoy planteo similar interrogante respecto a otra importante iniciativa en materia de ciberseguridad de la Unión Europea, la Directiva europea de seguridad en redes y sistemas de información, conocida como Directiva NIS.*

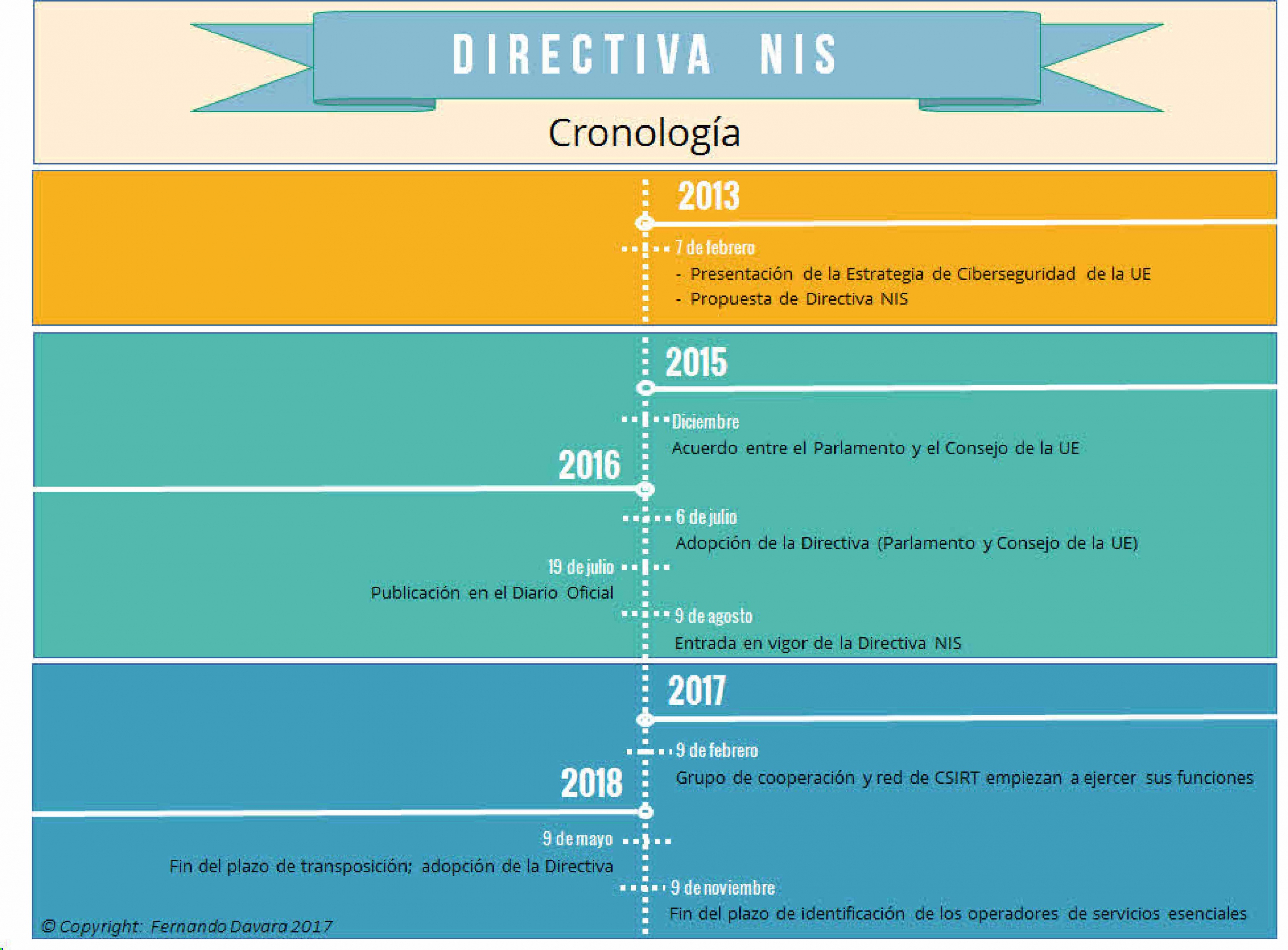

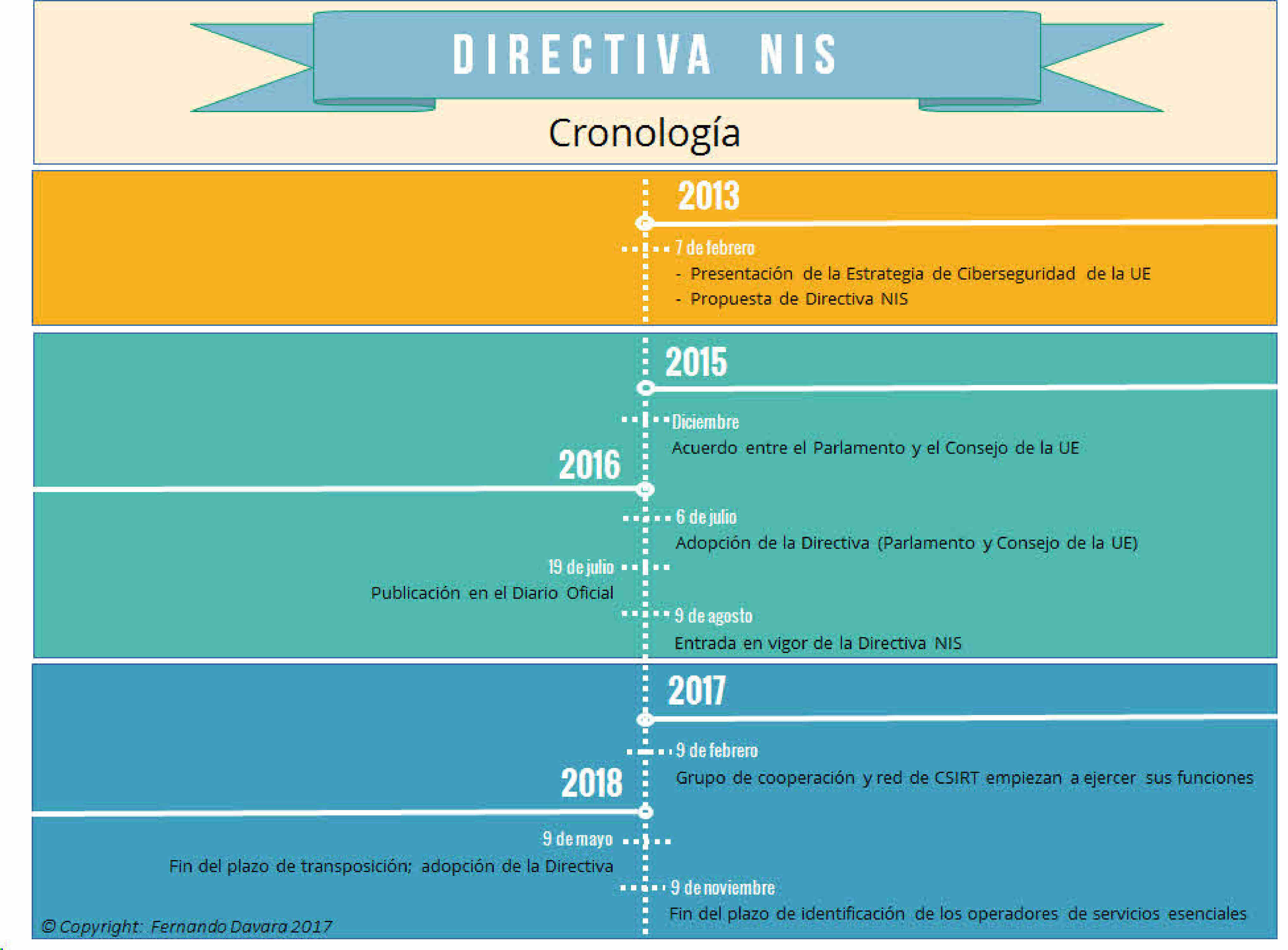

La Directiva fue aprobada el 6 de julio de 2016 entrando en vigor el 9 de agosto del mismo año, veinte días después de su publicación en el diario oficial de la Unión Europea (19 de julio de 2017); sin embargo, con objeto de proporcionar a los diferentes Estados miembro tiempo suficiente para que pudieran adoptar las disposiciones legales, reglamentarias y administrativas necesarias para su cumplimiento, se estableció un periodo de transposición de 21 meses, que finalizará el 9 de mayo de 2018.

Es decir, ya ha transcurrido mas de un año desde su entrada en vigor y solamente restan unos nueve meses, tiempo que, de igual forma que en el caso del GDPR, puede resultar insuficiente a la vista de algunas dudas que se han planteado. Dado el interés e importancia del tema, a continuación presento una modesta aportación, exponiendo en este post algunas reflexiones sobre determinados aspectos de la Directiva que complementen a lo que expuse en julio de 2016 en mi artículo titulado «Directiva NIS; nuevo impulso a la ciberseguridad de la Unión Europea» publicado en esta misma página.

Un elemento de especial relevancia que se deduce de lo recogido en la Directiva es su enfoque, dirigido principalmente al establecimiento de estructuras de ciberseguridad, incluyendo tanto a lo público como a lo privado, las cuales deberán disponer un conjunto de medidas apropiadas al caso y cumplir una serie de obligaciones.

Una de las novedades de tal estructura la constituyen, en cuanto a los actores privados, dos figuras principales: los operadores de servicios esenciales y los proveedores de servicios digitales. Los primeros se definen como entidades pública o privadas que prestan un servicio esencial para el mantenimiento de actividades sociales o económicas cruciales, cuya prestación depende de las redes y sistemas de información y en las cuales un incidente tendría efectos perturbadores significativos en la prestación de dicho servicio.

Estos operadores guardan una gran similitud con los caracterizados como críticos en la legislación española (Ley 8/2011; 28 de abril de 2011 por la que se establecen medidas para la protección de las infraestructuras críticas; conocida como Ley PIC) definidos como entidades u organismos responsables de las inversiones o del funcionamiento diario de instalaciones, redes, sistemas o equipos físicos o de tecnología de la información sobre las que descansa el funcionamiento de los servicios esenciales y no permiten soluciones alternativas, por lo que su perturbación o destrucción tendría un grave impacto sobre dichos servicios.

No obstante la semejanza, existen diferencias notables. Por una parte la Directiva especifica siete sectores (energía, transporte, banca, mercados financieros, sanidad, suministro de agua potable e infraestructura digital) mientras que la mencionada ley contempla doce sectores estratégicos o áreas diferenciadas dentro de la actividad laboral, económica y productiva, que proporcionan un servicio esencial o que garantizan el ejercicio de la autoridad del Estado o de la seguridad del país.

Otro elemento diferenciador entre los operadores de servicios esenciales de la Directiva y los críticos de la legislación española se deriva de su alcance; la NIS se centra en la ciberseguridad por lo que se aplica solamente a aquellos proveedores cuyos servicios dependen de las redes y sistemas de información, mientras que en la ley PIC se amplia la protección de las infraestructuras críticas contra ataques deliberados de todo tipo, tanto de carácter físico como cibernético, en un enfoque de seguridad integral que se aplica a cualquier proveedor de servicios esenciales identificados en la misma.

Los otros actores privados, los denominados proveedores de servicios digitales, están definidos en la Directiva como toda persona jurídica que preste un servicio digital. En esta categoría se encuentran los siguientes:

-

Mercado en línea; servicio digital que permite a los consumidores y comerciantes formalizar contratos de compraventa o de prestación de servicios on line, ya sea en el sitio web del mercado o en el de un comerciante que utilice servicios informáticos proporcionados por tales mercados en línea;

-

Motor de búsqueda en línea; servicio digital que permite a los usuarios hacer búsquedas, en principio en cualquier sitio web o en los de una lengua en concreto, mediante una consulta sobre un tema cualquiera en forma de palabra clave, frase u otro tipo de entrada, que en respuesta muestra enlaces en los que puede encontrarse información relacionada con el contenido solicitado;

-

Servicios Cloud o en la Nube; servicios digitales que hacen posible el acceso a un conjunto modulable y elástico de recursos informáticos que se pueden compartir. Entre ellos se incluyen recursos tales como las redes, servidores u otras infraestructuras, sistemas de almacenamiento, aplicaciones y servicios.

Por modulable entiende la Directiva aquel recurso que el proveedor de servicios en la Nube puede asignar de manera flexible con independencia de su localización geográfica para hacer frente a fluctuaciones de la demanda. Por su parte, el término elástico decribe los recursos de los que se abastece y que se ponen a la venta según la demanda, de modo que se puedan aumentar o reducir con rapidez en función de la carga de trabajo.

Finalmente la expresión «que se pueden compartir» se usa para describir recursos informáticos que se proporcionan a múltiples usuarios que comparten un acceso común al servicio pero cuya tramitación se lleva a cabo por separado para cada usuario, aunque el servicio se preste desde el mismo equipo electrónico.

De la definición de estos servicios Cloud se deduce que no solamente incluyen el almacenamiento de datos sino también las diversas soluciones que proporciona el denominado modelo de servicios que los diferencian de las soluciones tradicionales, como por ejemplo los conocidos por Infraestructura como Servicio (IaaS), Plataforma como servicio (PaaS) y Software como servicio (SaaS).

La Directiva impone una serie de obligaciones a estos actores privados entre ellas las de implementar medidas de seguridad apropiadas y proporcionadas para proteger sus redes y sistemas de información y las de notificar a la autoridad competente los incidentes de seguridad. Estos requisitos varían dependiendo de si la organización es un operador de un servicio esencial o de un proveedor de servicios digitales, obligando a los primeros, por su vinculación directa con las infraestrucutras físicas, a comunicar inmediatamente a la autoridad competente o a los CSIRT nacionales aquellos incidentes de ciberseguridad que tengan efectos significativos, es decir, aquellos que afecten a la continuidad de los servicios esenciales que prestan.

También aquí surgen diferencias y coincidencias entre lo expuesto en la Directiva y lo señalado en la ley PIC. Para determinar que incidentes tendrían efectos perturbadores significativos en la prestación de un servicio esencial, que recordemos es uno de los criterios de identificación de estos operadores, la NIS especifica como factores intersectoriales el número de usuarios, la dependencia de otros sectores sobre el servicio prestado por la entidad, la repercusión que podrían tener los incidentes, en términos de grado y duración, en las actividades económicas y sociales o en la seguridad pública, la cuota de mercado de la entidad, la extensión geográfica de la zona que podría verse afectada por un incidente y la importancia del operador para mantener un nivel suficiente del servicio, teniendo en cuenta la disponibilidad de alternativas para su prestación.

Por su parte, la ley PIC especifica los criterios horizontales de criticidad, definidos como los parámetros en función de los cuales se determina la criticidad, la gravedad y las consecuencias de la perturbación o destrucción de una infraestructura crítica, evaluados en función del número de personas afectadas y las consecuencias para la salud pública, así como los impactos económico, medioambiental, público y social.

En cuanto a los proveedores de servicios digitales los requisitos son mas suaves que los impuestos a los operadores, si bien se indica en la NIS que las medidas que se tomen respecto a ellos deben garantizar un alto nivel de armonización, tanto en cuanto a la seguridad en sí como a las notificaciones para conseguir que estos proveedores sean tratados uniformemente en toda la Unión, de forma proporcionada en relación con su naturaleza y con el grado de riesgo al que puedan tener que hacer frente.

Asimismo, la Directiva señala que los proveedores de servicios digitales deben determinar y adoptar medidas técnicas y organizativas apropiadas y proporcionadas para gestionar los riesgos existentes para la seguridad de las redes y sistemas de información que se utilizan en el marco de la oferta de servicios, las cuales garantizarán un nivel de seguridad adecuado en relación con el riesgo planteado, teniendo en cuenta la seguridad de los sistemas e instalaciones, la gestión de incidentes de la continuidad del negocio, el seguimiento, auditoría y pruebas y el cumplimiento de las normas internacionales.

Analizando detenidamente las disposiciones de la NIS a observar por los proveedores de servicios digitales, se deduce el mandato de adoptar un enfoque holistico similar al conocido como GRC (Gobierno, Riesgos, Cumplimiento) que tantas veces hemos recomendado se imponga en las corporaciones para poder cumplir de forma eficaz sus necesidades y obligaciones en materia de seguridad cibernética, alineada con los objetivos y estrategias de la organización.

Asimismo se deduce que se trata de pasar de la visión tradicional de prevención y reacción a otra más moderna y eficaz, proactiva, que añada una adecuada capacidad de identificación y respuesta a incidentes y tenga en cuenta la planificación de la resiliencia, sin olvidar las medidas necesarias que aseguren que todo funciona según lo previsto, realizando intervenciones periódicas como el seguimiento (monitoring), auditorías y pruebas o test de penetración.

No quiero finalizar la exposición de los detalles de estos actores privados sin dejar de tratar un aspecto que considero de especial relevancia, y causa de cierta extrañeza, como son las excepciones que se recogen en la Directiva. De lo expuesto entre los numerosos considerandos de la misma (en número de 75) así como de su articulado, se deriva que quedan fuera de su ámbito de aplicación las micro y pequeñas empresas, así como las que suministran redes públicas de comunicaciones o que prestan servicios de confianza, como los de firma o certificación electrónica, ya que la Directiva considera están sujetos a sus propios requisitos de seguridad, excluyendo también de forma explícita a los fabricantes de equipos informáticos y a quienes desarrollan programas, por considerarlos ya subordinados a las normas vigentes en materia de responsabilidad por los daños causados por productos defectuosos.

Estas excepciones puedan dar lugar a importantes brechas de ciberseguridad. No debe olvidarse que si nos atenemos al criterio de la propia Unión Europea las micro y pequeñas empresas son aquellas que tienen menos de 10 o 50 asalariados y un volumen de negocios anual inferior a 2 y 10 millones de euros, respectivamente, franja en la que se encuentran aproximadamente el 99% de las empresas de la Unión, e igualmente en España, las cuales en su mayor parte utilizan infraestructuras de redes y sistemas de información.

Personalmente estimo que esto constituye una gran vulnerabilidad en materia de ciberseguridad debido a la escasa protección de que disponen estas micro y pequeñas empresas, principalmente por falta de recursos y escasa concienciación respecto a los riesgos cibernéticos, lo cual las convierte en un blanco fácil para ataques sencillos, del tipo de ingeniería social o ransomware, como hemos visto recientemente, utilizándolas como vector de penetración o puerta de entrada hacia los operadores y proveedores de servicios digitales.

El mismo temor me suscita el caso de los fabricantes y desarrolladores de equipos y programas pues, si bien ya disponen de una normativa al efecto, muchos de ellos son suministradores o usuarios de los operadores y proveedores, constituyendo también una potencial fuente de incidentes de ciberseguridad.

Con objeto de no alargar este artículo y teniendo en cuenta la importancia de la Directiva NIS dejaré para comentar en una segunda parte otros aspectos de la misma, de forma especial lo que respecta al componente público de las estructuras de ciberseguridad que se detalla en la misma y las dependencias o relaciones con respecto al Reglamento general de protección de datos de la Unión Europea o GDPR.

* DIRECTIVA (UE) 2016/1148 DEL PARLAMENTO EUROPEO Y DEL CONSEJO de 6 de julio de 2016 relativa a las medidas destinadas a garantizar un elevado nivel común de seguridad de las redes y sistemas de información en la Unión

Deja tu comentario